IT/ICT | Portal Promocji Eksportu | Przetwarzanie danych biometrycznych przez przedsiębiorców. Jak zrobić to legalnie?

Dane biometryczne: O czym musi pamiętać firma, która chce wykorzystywać odcisk palca klienta? - GazetaPrawna.pl

NOWY ŚWIAT-WIEDZA-ŚWIADOMOŚĆ: Dane biometryczne – klucz do włamania i przeprogramowania osoby za pomocą czarnej magii (reedycja)

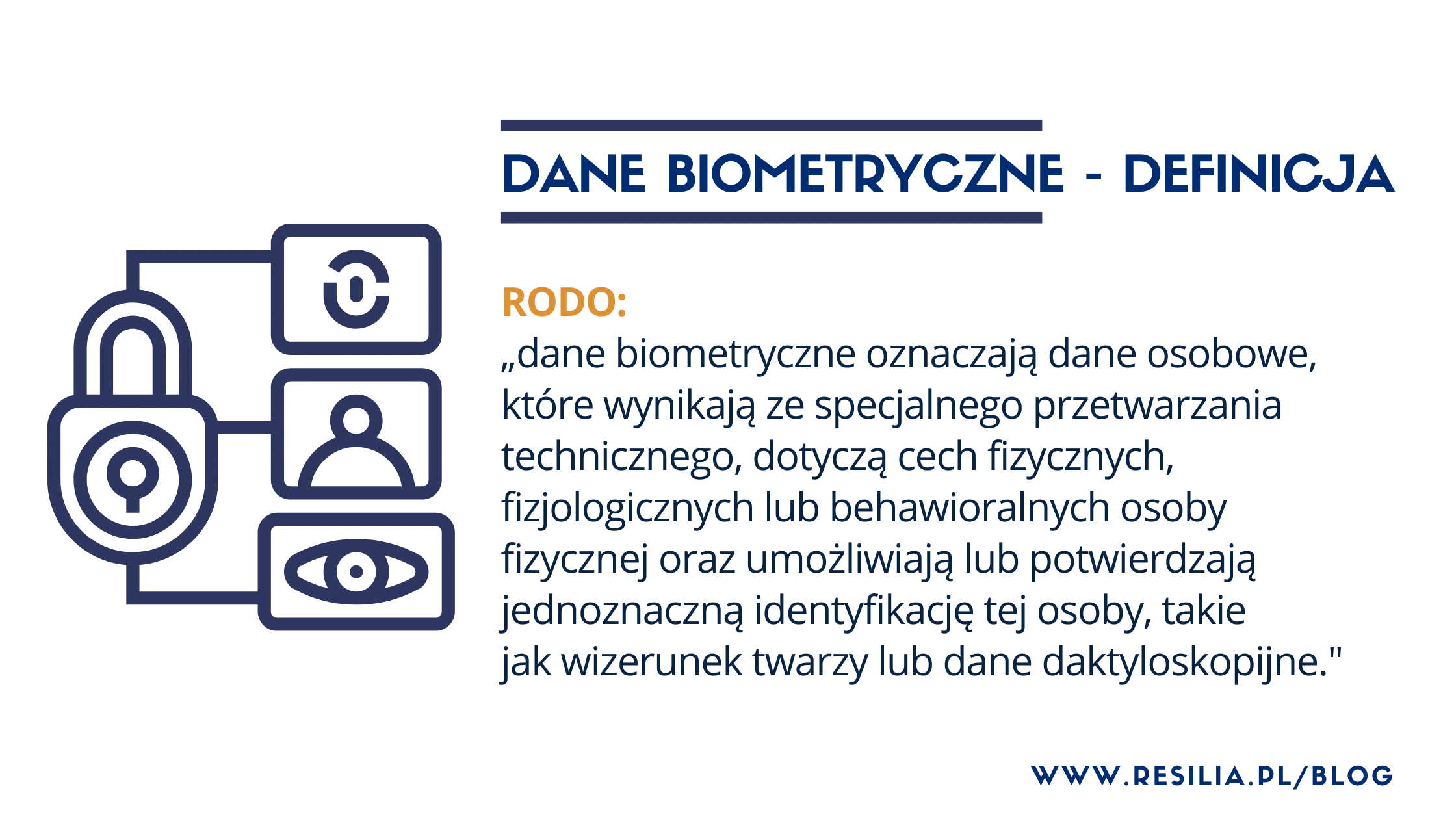

Dane osobowe szczególnie chronione - RODO » Omni Modo – ochrona danych osobowych, RODO, IOD, szkolenia, giodo - Warszawa

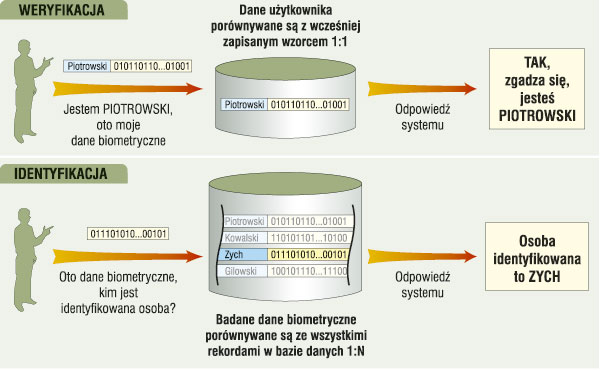

Biometria to codzienność. Jakie dane służą weryfikacji tożsamości? - eGospodarka.pl - Raporty i prognozy