Bezpieczenstwo informacyjne i medialne w czasach nadprodukcji informacji: praca zbiorowa: 9788365741516: Amazon.com: Books

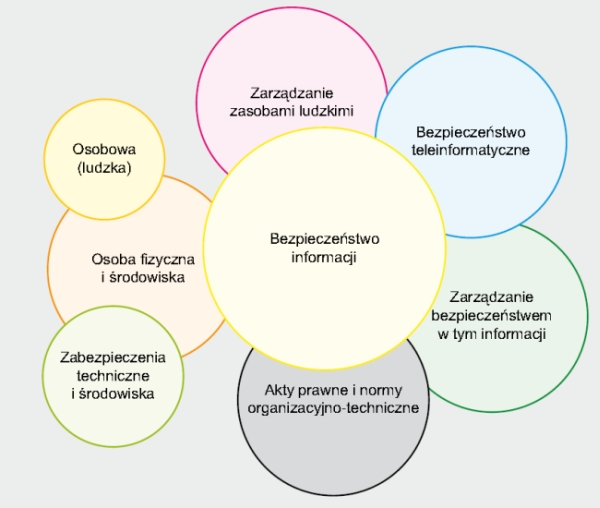

Zagrożenia bezpieczeństwa informacji w przedsiębiorstwie (cz. 1) | Zabezpieczenia - czasopismo branży security

Polityka bezpieczeństwa informacji w urzędach mocno kuleje - Krajowe Stowarzyszenie Ochrony Informacji Niejawnych

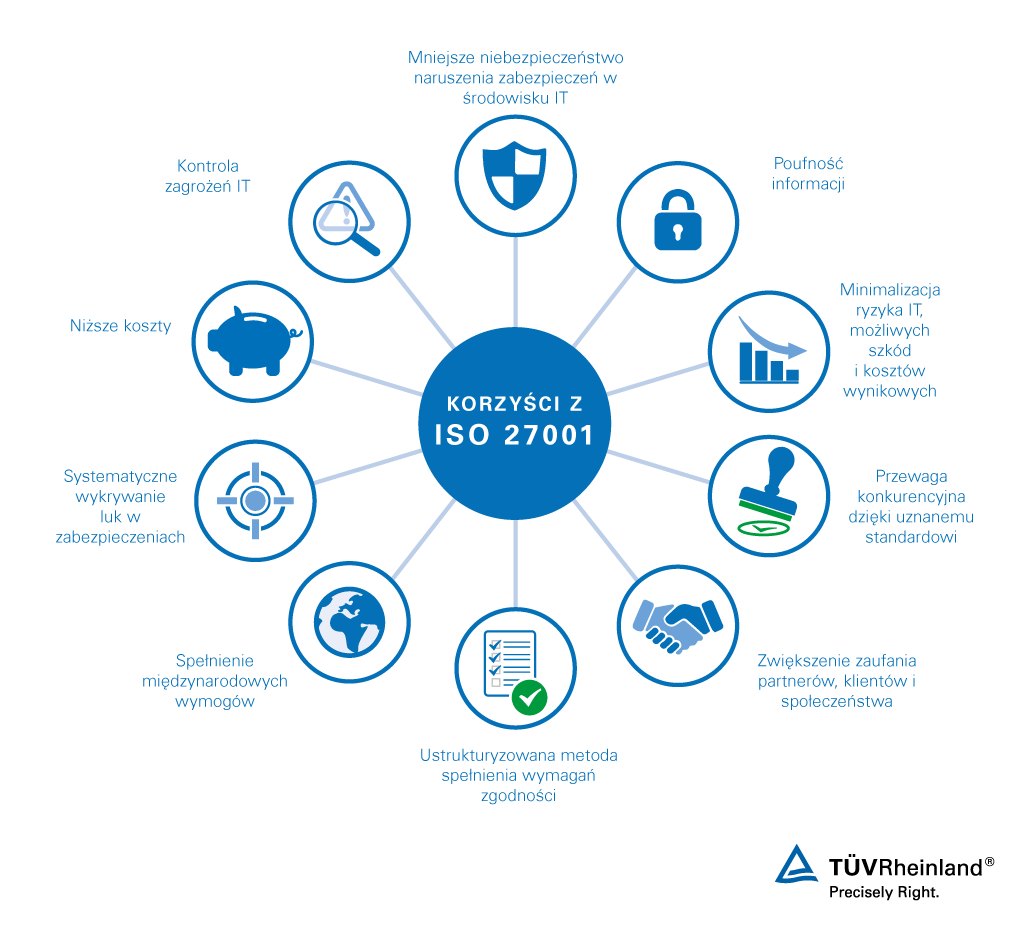

Audytor wewnętrzny Systemu Zarządzania Bezpieczeństwem Informacji zgodnie z PN-EN ISO/IEC 27001:2017-06 - WIEDZA

Bezpieczeństwo informacji i monitorowanie zgodności przetwarzania danych osobowych z przepisami prawa – KARAMA

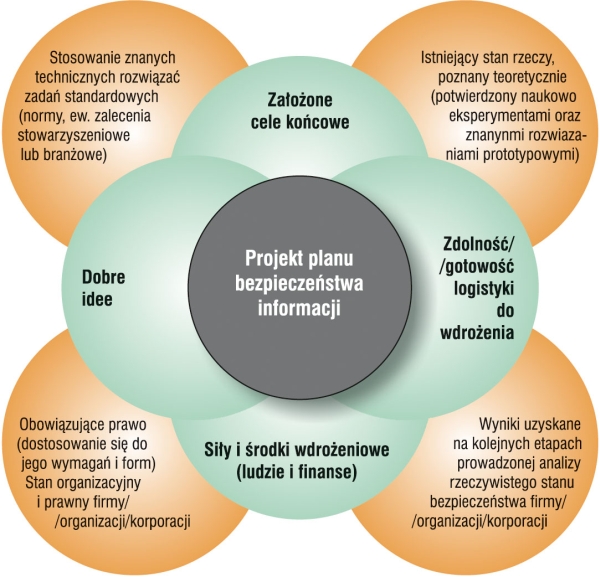

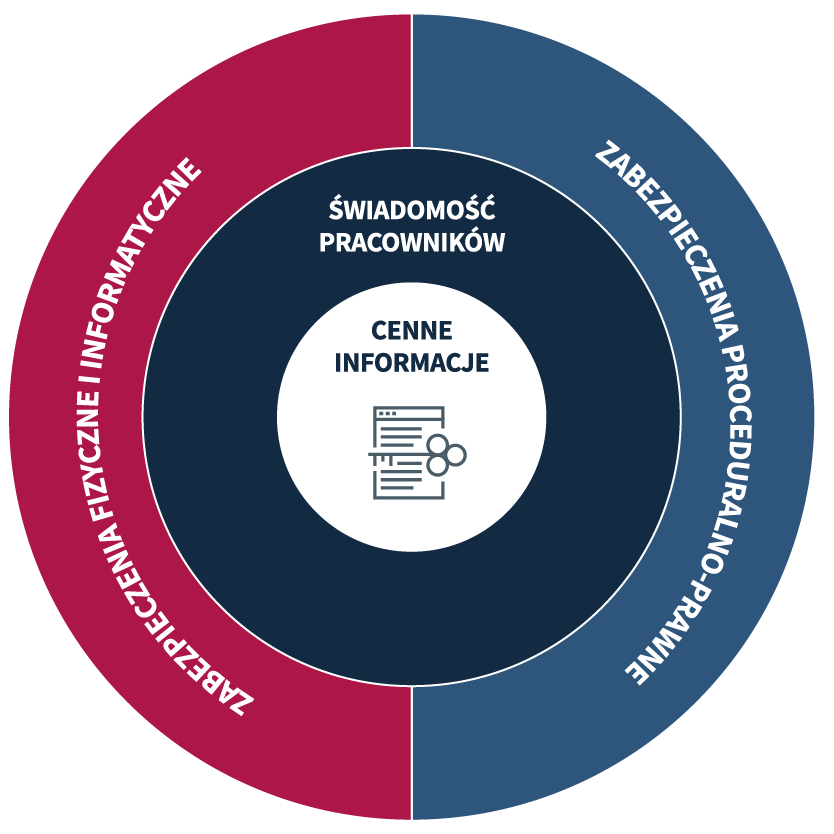

Jak zdefiniować firmową politykę bezpieczeństwa - Computerworld - Wiadomości IT, biznes IT, praca w IT, konferencje

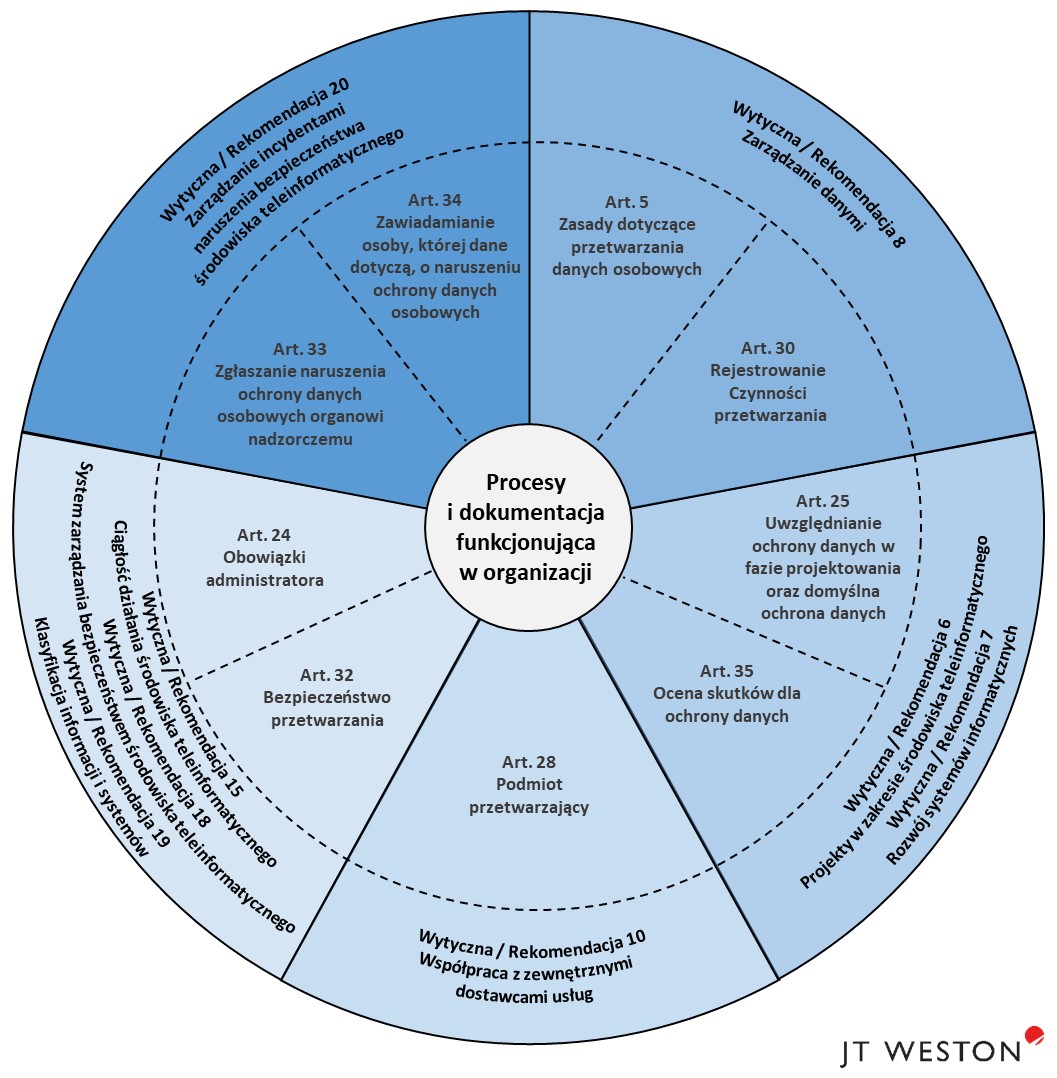

Integracja procesów wynikających z RODO z funkcjonującymi procesami zarządzania bezpieczeństwem informacji w instytucjach finansowych | JT Weston

Bezpieczeństwo informacji i usług w nowoczesnej instytucji i firmie - Andrzej Białas (Książka) - Księgarnia PWN